本文仅在我的公众号和博客更新

2020-10-23

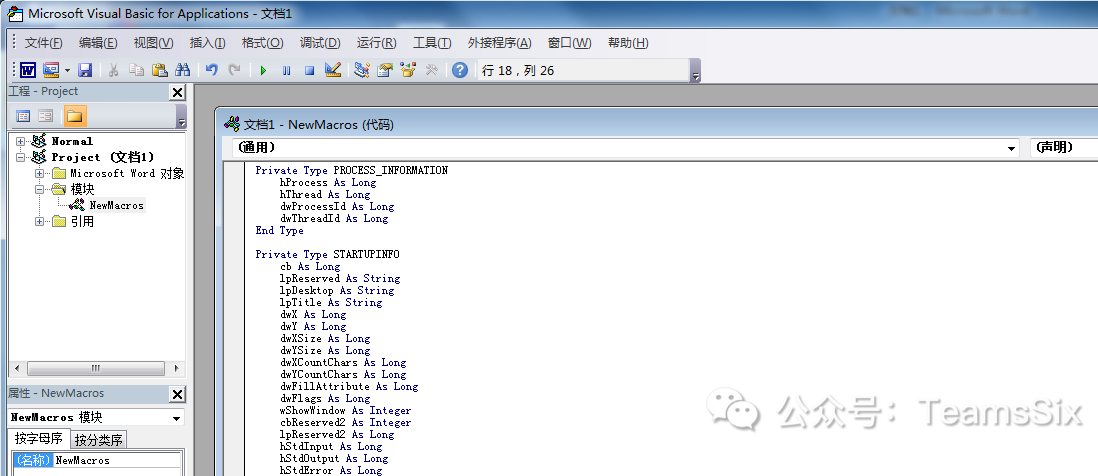

【CS学习笔记】28、白名单申请和宏渗透

【CS学习笔记】28、白名单申请和宏渗透

【CS学习笔记】27、apple渗透测试手法

【CS学习笔记】27、apple渗透测试手法

【CS学习笔记】26、杀毒软件

【CS学习笔记】26、杀毒软件

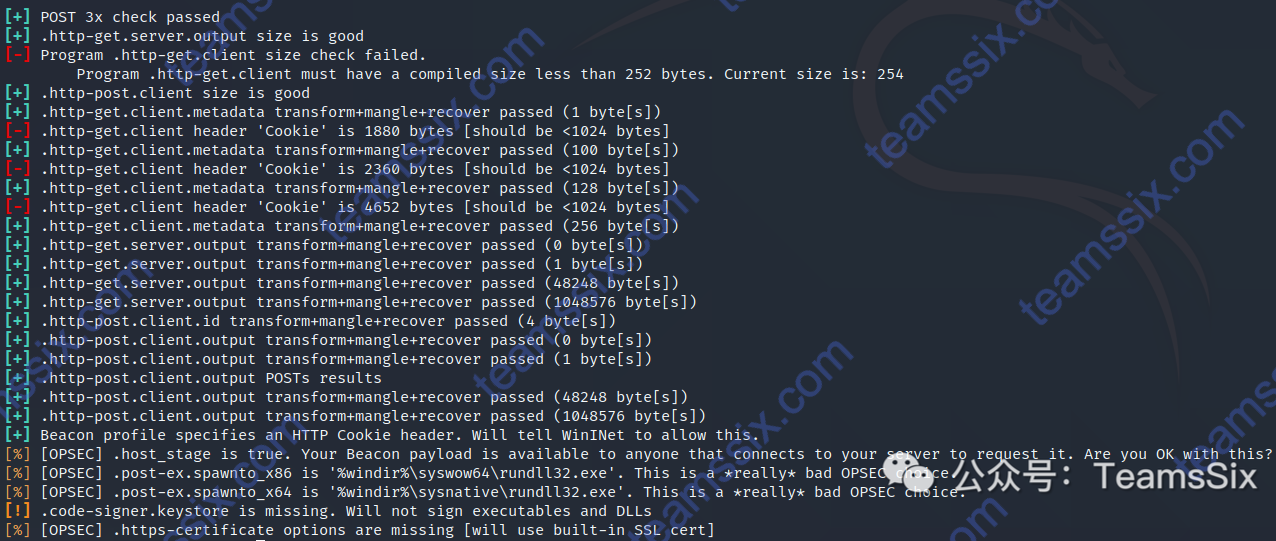

【CS学习笔记】24、C2lints实例演示

【CS学习笔记】24、C2lints实例演示

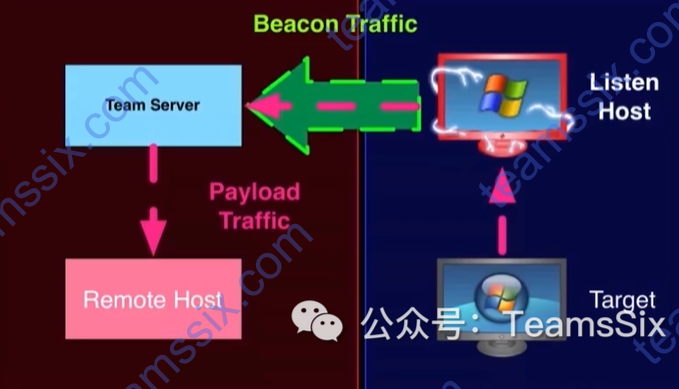

【CS学习笔记】21、反向转发通道的建立

【CS学习笔记】21、反向转发通道的建立

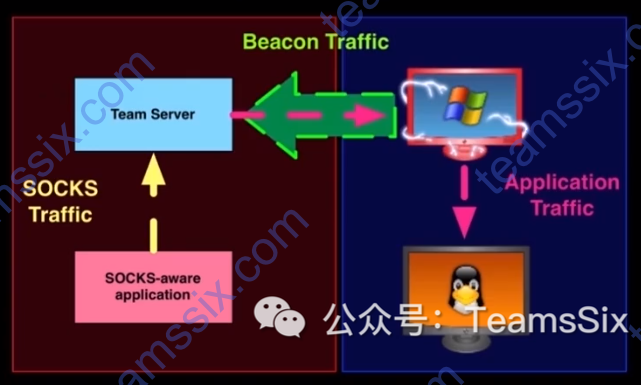

【CS学习笔记】20、通过Socks转发的方法

【CS学习笔记】20、通过Socks转发的方法

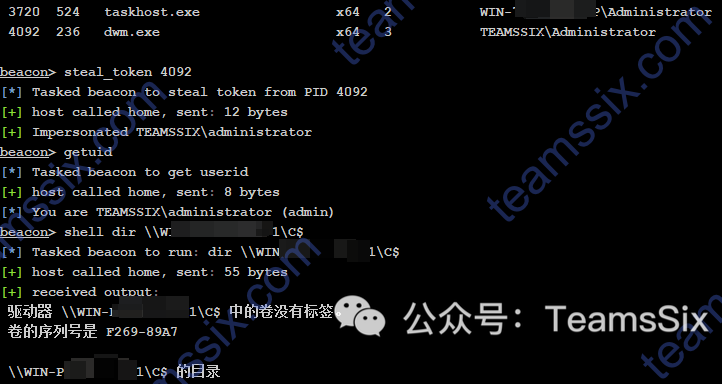

【CS学习笔记】18、密码哈希散列设置信任

【CS学习笔记】18、密码哈希散列设置信任

【CS学习笔记】17、登陆验证的难点

【CS学习笔记】17、登陆验证的难点

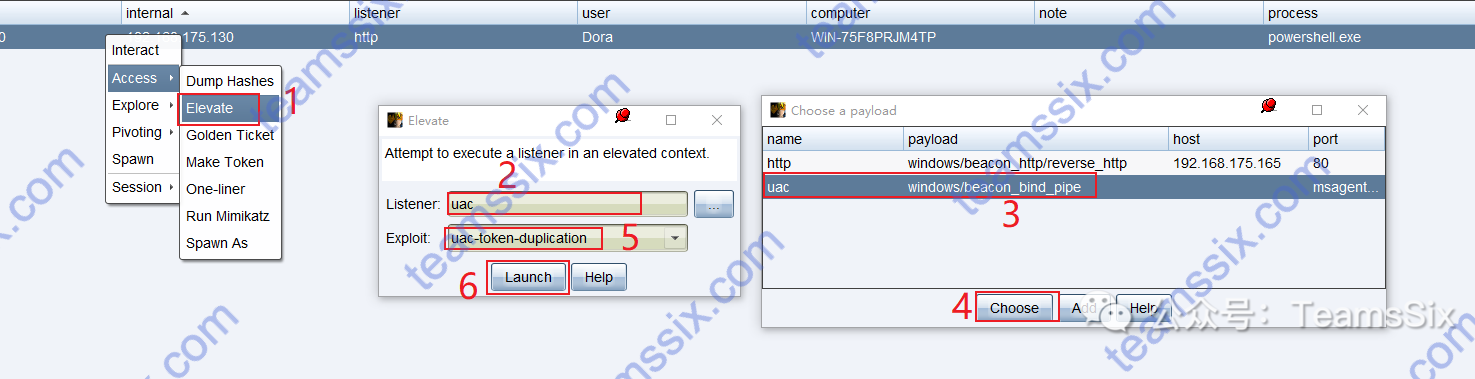

【CS学习笔记】13、bypassuac

【CS学习笔记】13、bypassuac

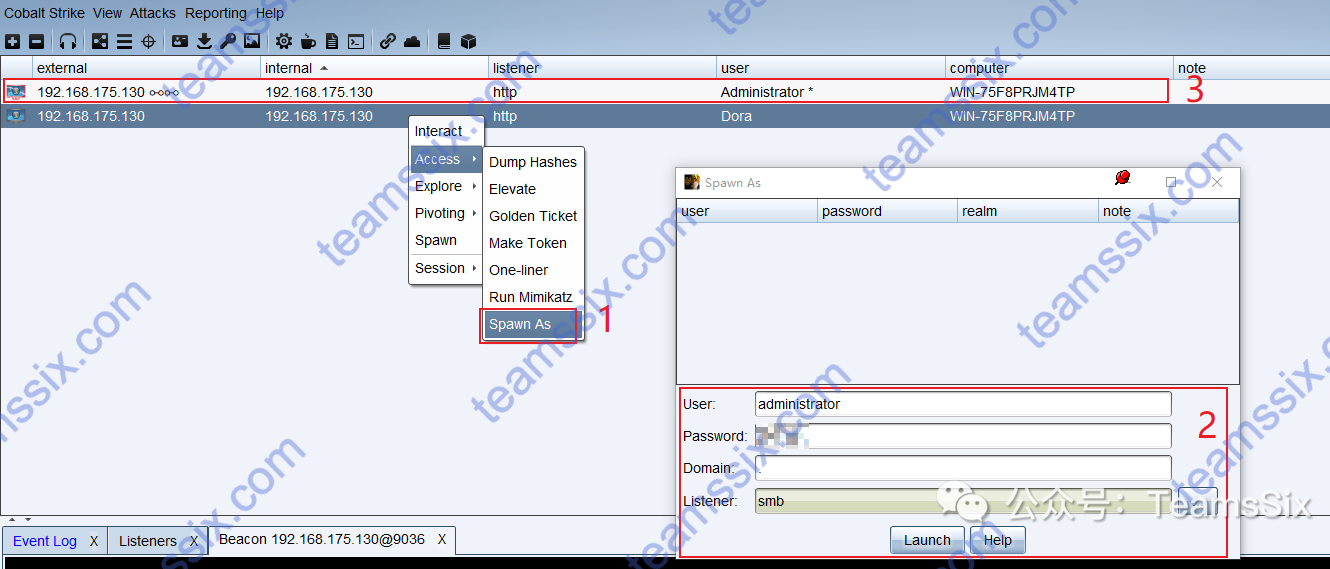

【CS学习笔记】12、特权提升

【CS学习笔记】12、特权提升